MMOGV5版中2.5.1.2 F3:组织应制定有关供应链网络安全威胁的政策。为减少风险而开展的典型供应链网络安全活动,包括从可信赖的供应商处采购的活动,在需要时将关键设备与外部网络断开连接的能力,以及培训用户应对威胁和采取保护措施的能力等。

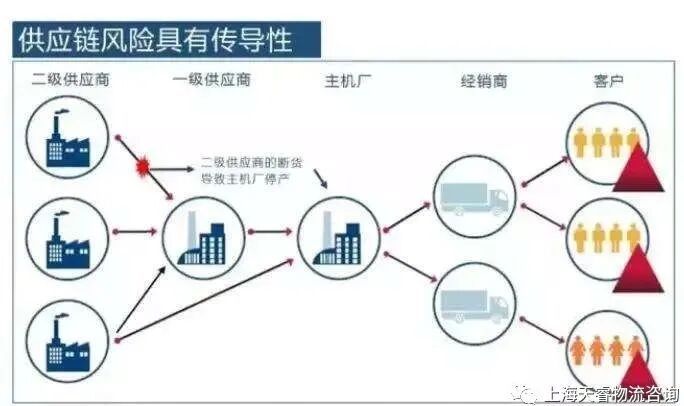

当今供应链是建立在数字连接的网络之上,频繁的交互都可能遭到黑客或者别有用心的人的攻击。即使由于各种原因引起的中断,后果也是非常严重的。针对当前供应链网络安全重要性日益凸显的情况,MMOG编写者对企业和供应商提出了网络风险评估和应对条款。

图片:来源于网络

**企业与供应链部门首先要充分关注供应链网络安全,因为供应链在运行中可能存在漏洞和问题,或者在供应链的任何一点被攻击者利用。当他们使用外部合作伙伴(例如供应商)拥有或使用的应用程序和服务破坏企业网络时,就会发生对于供应链所发动的网络攻击。在攻击中,攻击者会将供应链作为攻击对象,先攻击供应链中安全防护相对薄弱的企业,然后再利用供应链之间的相互连接等,将风险扩大至上下游企业,产生攻击涟漪效应和巨大的破坏性。**脆弱的供应链可能会造成系统业务损害和中断,如制造企业可能会因为其中一个供应商受到软件攻击而导致关键制造组件的供应中断。但是,很多企业长期以来只关注自身内部供应链的防护,而忽略了供应商外部供应链的安全状况,导致未经过严格安全认证与审核的访问进入企业,带来巨大风险。企业制定有关供应链网络安全威胁的政策势在必行。

图片:来源于网络

为了降低供应链的网络风险,企业及供应链部门要建立专门的组织和设立专职的岗位来关注网络安全问题。**组织不但要关注企业内部,也要放眼企业外部的服务商和供应商。**组织要建立专门的流程来梳理每一个软件、每一个环节、每一个部门和每一个供应商是否存在网络安全问题,并提出相应的防范措施。这个流程应该与物流FMEA相结合,可以作为FMEA的一部分。

**为了降低供应链的网络风险,企业在选择软件供应商和服务商开始,从可信赖的供应商处进行采购,要了解和审核他们的背景,评审他们在网络安全上所提供的防范措施是否有效。**是否在今后运营中能够不断更新软件,提高防范等级,而且将网络安全的内容写进《采购合同》中去,确保网络运营在初始阶段就得到安全保障。

**为了降低供应链的网络风险,企业需查看第三方供应商和服务商的背景和资质,确保对方可靠后才允许其访问。应落实完备的第三方风险管理计划,**通过最小特权原则限制第三方访问,确保第三方在相关工作完成后系统权限被终止。企业在使用外部网络时,必须使用旨在检测意外行为、发现恶意代码并拒绝访问潜在威胁的工具来控制第三方连接,进而具备在需要时将关键设备与外部网络断开连接的能力。

**为了降低供应链的网络风险,企业必须加强员工的网络安全防范意识。严格培训员工的供应链安全意识,以及制定严格的安全规范,建立可信的办公环境,如采购安全可信的办公应用工具等等,**确保员工随时随地办公(即使在家办公)的安全性。要培训用户供应商应对威胁和采取保护措施的能力,一旦发现有供应链上有问题。立刻实施预定的保障方案,把事故限定在最小范围内。

在数字化应用覆盖企业方方面面的今天,人为因素构成的威胁也进一步放大。新的时代下,网络安全技术防御体系依然十分关键。但良好的防护能力中,起关键性作用的仍然是有效的安全管理体系。

由于这是一条新增的否决项内容,审核员会仔细查看文件,具体了解企业的防范措施和操作方法。慎重评估企业的流程和操作是否符合条款的要求。供应链部门的负责人要与企业专业人员合作,共同准备好审核所需资料。

MMOG/LE解读连载目录:#

一、【汇总贴】MMOG/LE系列模块一:战略与改进(1-27篇)

二、【汇总贴】MMOG/LE系列模块二:工作的组织(28-62篇)

三、【汇总贴】MMOG/LE系列模块三:能力和生产计划(63-89篇)

四、【汇总贴】MMOG/LE系列模块四:客户的接口(90-126篇)

五、【汇总贴】MMOG/LE系列模块五:生产和产品控制(127-161篇)

六、【汇总贴】MMOG/LE系列模块六:供应商接口(162-193篇)